商業用的POS機系統一直以來都是許多駭客的目標,就如同會有人想搶銀行,

有許多惡意駭客也都會希望藉由攻擊他們獲得利益,前陣子才有銀行遇到「宙斯(Zeus)」,

最近資安人員又發現這個變種過的病毒「波賽頓(PoSeidon)」,這次他的複雜性與影響規模可是超乎我們想像啊!

有許多惡意駭客也都會希望藉由攻擊他們獲得利益,前陣子才有銀行遇到「宙斯(Zeus)」,

最近資安人員又發現這個變種過的病毒「波賽頓(PoSeidon)」,這次他的複雜性與影響規模可是超乎我們想像啊!

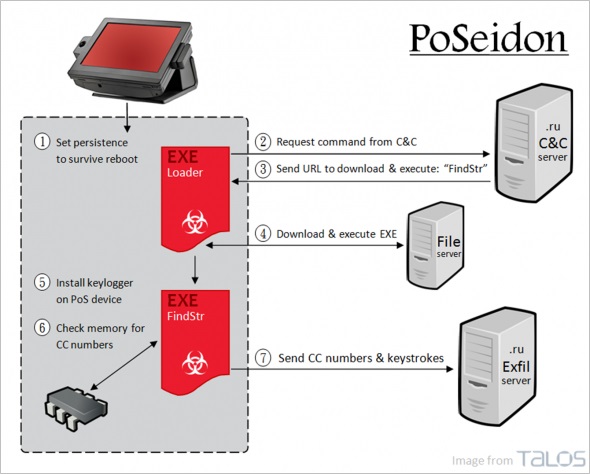

這項研究由思科Cisco的Talos安全智慧團隊(Talos Security Intelligence Group)所發現,

被稱為波賽頓(PoSeidon)的這個病毒被設計出具備有惡名昭彰的銀行特洛伊木馬「Zeus」以及「BlackPOS」特性,

這兩套曾經從美國的零售商搶走幾百萬美元的紀錄。

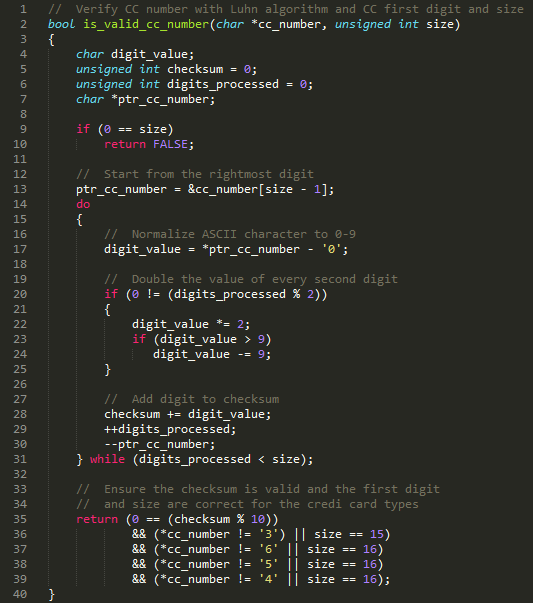

「波賽頓」會透過取得存在POS系統的記憶體來得到客戶端的信用卡序列,

之後會透過「Luhn 演算法」來核對信用卡是否為真(包含Visa、MasterCard、AMEX以及Discover),

驗證通過以後,這些信用卡資料就會被傳送到俄羅斯的網路上,賣到黑市資料上。

被稱為波賽頓(PoSeidon)的這個病毒被設計出具備有惡名昭彰的銀行特洛伊木馬「Zeus」以及「BlackPOS」特性,

這兩套曾經從美國的零售商搶走幾百萬美元的紀錄。

「波賽頓」會透過取得存在POS系統的記憶體來得到客戶端的信用卡序列,

之後會透過「Luhn 演算法」來核對信用卡是否為真(包含Visa、MasterCard、AMEX以及Discover),

驗證通過以後,這些信用卡資料就會被傳送到俄羅斯的網路上,賣到黑市資料上。

" 惡意的攻擊者會持續以POS系統為目標並且放出混淆的技巧來規避偵查,只要POS的攻擊持續有回應,攻擊者就能在用來發展出新的病毒系列來變形," 由思科資人員發表。

關於波賽頓這個病毒主要由Load Binary所組成,他會將被攻擊的機器嘗試重開機或使用者登出的時候進行阻斷,

在這個時候Loader會收到來自於控制端伺服器的命令接受中,同時也會一起被下載的FindStr檔案中,

也安裝了一個Keylogger部件,主要是用來掃描PoS機的信用卡號碼序列,

最後就交由Luhn演算法來把加密後的資訊送到俄羅斯的域名。

如果你發現封包有以下網域,請注意你們的網路是否也已經遭駭客入侵:

在這個時候Loader會收到來自於控制端伺服器的命令接受中,同時也會一起被下載的FindStr檔案中,

也安裝了一個Keylogger部件,主要是用來掃描PoS機的信用卡號碼序列,

最後就交由Luhn演算法來把加密後的資訊送到俄羅斯的域名。

如果你發現封包有以下網域,請注意你們的網路是否也已經遭駭客入侵:

- linturefa.com

- xablopefgr.com

- tabidzuwek.com

- lacdileftre.ru

- tabidzuwek.com

- xablopefgr.com

- lacdileftre.ru

- weksrubaz.ru

- linturefa.ru

- mifastubiv.ru

- xablopefgr.ru

- tabidzuwek.ru

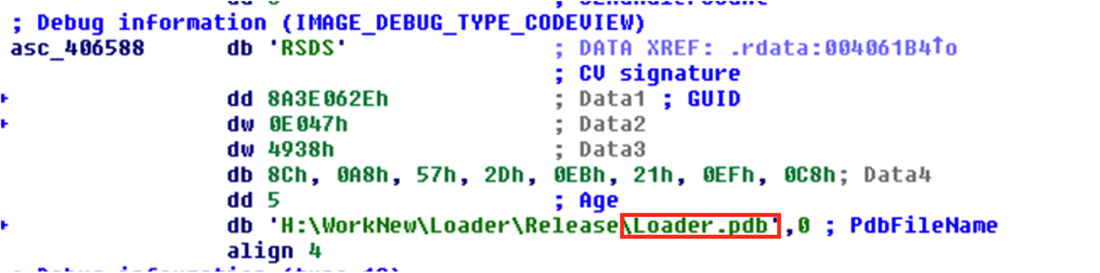

Loader所在的位置可以參考到上圖,大家可以注意是否有WinHost.exe或是WinHost32.exe在執行,

如果這兩個程式都沒在執行,他會把自己給複製到 %SystemRoot%\System32\WinHost.exe的位置,

讓他跟WinHost的名字一樣,之後Loader就會啟動它,做第一層的欺騙,

只看處理序的話可能會忽略掉以為沒有遭受病毒攻擊。

有關這次POS病毒詳細分析的資料可以參考Cisco官方部落格的說明,

內容有包含提到解決的方案,如果你們的公司有發現類似問題請儘速處理喔!

>>點我到Cisco 波賽頓病毒報告<<

如果這兩個程式都沒在執行,他會把自己給複製到 %SystemRoot%\System32\WinHost.exe的位置,

讓他跟WinHost的名字一樣,之後Loader就會啟動它,做第一層的欺騙,

只看處理序的話可能會忽略掉以為沒有遭受病毒攻擊。

有關這次POS病毒詳細分析的資料可以參考Cisco官方部落格的說明,

內容有包含提到解決的方案,如果你們的公司有發現類似問題請儘速處理喔!

>>點我到Cisco 波賽頓病毒報告<<

RSS Feed

RSS Feed